Actualitate

Atacatorii cibernetici devin mai creativi, folosind tehnici noi, alaturi de cele clasice

Activitatea grupurilor APT (advanced persistent threat) din al treilea trimestru al anului 2020 a indicat o tendinta interesanta: in timp ce multi atacatori cibernetici avanseaza si continua sa isi diversifice seturile de instrumente, recurgand uneori la unele extrem de bine personalizate si persistente, altii isi ating obiectivele prin utilizarea unor metode de atac bine cunoscute, testate in timp. Aceasta si alte tendinte APT din diferite parti ale lumii sunt prezentate in cel mai recent raport trimestrial de informatii despre amenintarile cibernetice, realizat de Kaspersky.

In al treilea trimestru al anului 2020, cercetatorii Kaspersky au observat o divizare a abordarii generale folosite de atacatori – multiple evolutii in tacticile, tehnicile si procedurile (TTP) grupurilor APT din intreaga lume au fost analizate alaturi de campanii eficiente care au folosit vectori si instrumente de infectare destul de banale.

Una dintre cele mai relevante descoperiri ale trimestrului a fost o campanie desfasurata de un actor necunoscut, care a decis sa distruga sistemul de securitate al uneia dintre victime, folosind un bootkit personalizat pentru UEFI – o componenta hardware esentiala a oricarui dispozitiv computerizat modern. Acest vector a facut parte dintr-un plan in mai multe etape, denumit MosaicRegressor. Raspandirea UEFI a facut ca malware-ul plantat pe dispozitiv sa fie extrem de persistent si extrem de greu de eliminat. In plus, informatia descarcata de malware pe dispozitivul fiecarei victime putea fi diferita – aceasta abordare flexibila i-a permis actorului sa se ascunda si mai multa vreme.

Alti infractori cibernetici folosesc steganografia. O noua metoda care foloseste binarul Windows Defender semnat Authenticode, un program aprobat, parte integranta pentru solutia de securitate Windows Defender, a fost detectata intr-un atac asupra unei companii de telecomunicatii din Europa. O campanie in curs atribuita lui Ke3chang a folosit o noua versiune a backdoor-ului Okrum. Aceasta versiune actualizata a Okrum foloseste un binar Windows Defender semnat Authenticode prin utilizarea unei tehnici unice de incarcare laterala. Atacatorii au folosit steganografia pentru a ascunde informatia principala in executabilul Defender, pastrand in acelasi timp semnatura digitala valida, si reducand astfel sansele de detectare.

Multi alti atacatori cibernetici continua, de asemenea, sa isi actualizeze seturile de instrumente pentru a le face mai flexibile si mai greu de detectat. Diverse planuri organizate in mai multe etape, precum cel dezvoltat de grupul MuddyWater APT continua sa apara. Aceasta tendinta este valabila si pentru alte programe malware – de exemplu, Dtrack RAT (instrument de acces la distanta), care a fost actualizat cu o noua caracteristica care permite atacatorului sa foloseasca mai multe tipuri de informatie utila.

Cu toate acestea, unii atacatori inca folosesc cu succes instrumente cu tehnologie rudimentara. Un exemplu este un grup de mercenari numit DeathStalker de catre cercetatorii Kaspersky. Acest APT se concentreaza in principal pe firme de avocatura si companii care activeaza in sectorul financiar, colectand informatii importante de la victime. Folosind tehnici care au fost in mare parte aceleasi din 2018, concentrarea pe evitarea detectarii a permis DeathStalker sa continue sa efectueze o serie de atacuri de succes.

„In timp ce unii atacatori cibernetici raman consecventi in timp si pur si simplu cauta sa foloseasca subiecte interesante precum COVID-19 pentru a atrage victimele sa descarce atasamente rau intentionate, alte grupuri se reinventeaza si isi perfectioneaza seturile de instrumente”, comenteaza Ariel Jungheit, Senior Security Researcher, Global Research and Analysis Team, Kaspersky. „Diversificarea platformelor atacate, concentrarea asupra unor noi lanturi de compromitere a securitatii si utilizarea serviciilor legitime ca parte a infrastructurii lor de atac, este ceva la care am asistat in ultimul trimestru. In general, pentru specialistii in securitate cibernetica acest lucru inseamna ca multe companii care se concentreaza pe securitatea datelor trebuie sa investeasca resurse in detectarea de activitati periculoase in medii noi, posibil legitime, care au fost examinate mai putin in trecut. Aici facem referire la programe malware scrise in limbaje de programare mai putin cunoscute, sau transmise prin servicii cloud legitime. Urmarirea activitatilor atacatorilor si a TTP-urilor ne permite sa detectam, pe masura ce se dezvolta, noile tehnici si instrumente si astfel sa ne pregatim sa reactionam la noi atacuri in timp util.”

Un rezumat al tendintelor APT din ultimul trimestru prezinta concluziile rapoartelor de informatii despre amenintari, care pot fi accesate exclusiv de abonatii Kaspersky, precum si alte surse care acopera evolutiile majore pe care ar trebui sa le cunoasca sectorul corporativ. Rapoartele de informatii despre amenintari ale Kaspersky includ, de asemenea, date cu indicatori de compromitere (IoC), precum si reguli Yara si Suricata, pentru a ajuta la vanatoarea de malware. Pentru mai multe informatii, va rugam sa contactati: [email protected]

Pentru a va proteja impotriva unui atac directionat din partea unui atacator cibernetic cunoscut sau necunoscut, cercetatorii Kaspersky recomanda implementarea urmatoarelor masuri:

- Oferiti echipei dumneavoastra SOC acces la cele mai recente informatii privind amenintarile asupra securitatii datelor (TI). Kaspersky Threat Intelligence Portal este un punct unic de acces pentru TI-ul companiei, oferind date in timp real despre un atac cibernetic si informatii colectate de Kaspersky de mai bine de 20 de ani. Accesul gratuit la functiile sale care permit utilizatorilor sa verifice fisiere, adrese URL si adrese IP este disponibil aici.

- Pentru detectarea la nivel endpoint, investigarea si remedierea la timp a incidentelor, implementati solutii EDR, cum ar fi Kaspersky Endpoint Detection and Response.

- Pe langa adoptarea protectiei esentiale la nivel endpoint, implementati o solutie de securitate pentru intreaga companie, care sa detecteze amenintarile avansate la nivel de retea intr-un stadiu incipient, cum ar fi Kaspersky Anti Targeted Attack Platform.

Cititi raportul complet despre tendintele APT din trimestrul 3 pe Securelist.com.

Actualitate

Ambiții submerse: Programul de submarine AUKUS în fața unei crize de credibilitate și infrastructură

Parteneriatul strategic trilateral AUKUS, menit să redefinească echilibrul de forțe în regiunea Indo-Pacifică prin livrarea de submarine cu propulsie nucleară, traversează un moment critic. O serie de „deficiențe și eșecuri” sistemice amenință acum să deraieze unul dintre cele mai ambițioase proiecte de apărare din istoria recentă, punând sub semnul întrebării nu doar securitatea națională, ci și soliditatea alianței dintre Regatul Unit, SUA și Australia.

Șantiere în derivă: Veriga slabă a producției de elită

Punctul focal al îngrijorărilor se află la Barrow-in-Furness, unde șantierul naval BAE Systems, destinat construcției viitoarelor nave SSN-AUKUS, se confruntă cu întârzieri majore de investiții. Modernizarea infrastructurii este considerată vitală, însă orice amânare suplimentară ar putea genera un efect de domino asupra întregului calendar de livrare.

Fără o intervenție imediată în capacitățile de producție, promisiunea tehnologică a programului riscă să rămână un simplu proiect pe hârtie. Consecințele nu sunt doar logistice, ci și diplomatice, afectând direct încrederea partenerilor internaționali în capacitatea de execuție a Londrei.

Deriva politică și ceața financiară: Lipsa unei direcții clare

Pe lângă problemele tehnice, programul suferă din cauza unei aparente pierderi de entuziasm la nivelul conducerii politice britanice. Observatorii avertizează că „vizibilitatea” scăzută a guvernului central în promovarea acestui parteneriat a lăsat loc unei derive politice periculoase. Este necesară o asumare mai fermă a rolului de lider pentru a contracara incertitudinea care planează asupra proiectului.

Această incertitudine este amplificată de amânarea Planului de Investiții în Apărare (DIP), documentul strategic care ar fi trebuit să clarifice prioritățile de achiziție pentru următorul deceniu. Retragerea calendarului de publicare a acestui plan lasă semne de întrebare majore asupra finanțării pe termen lung, într-un context în care costul estimat al fiecărui submarin viitor se ridică la aproximativ 3,4 miliarde de dolari.

Flota actuală la limita rezistenței: Prețul mare al credibilității

Efortul de a menține aparențele unei prezențe globale constante exercită o presiune imensă asupra resurselor actuale. Submarinele din clasa Astute ale Marinei Regale sunt împinse dincolo de limitele lor operaționale pentru a onora angajamentele de rotație și vizite în porturile australiene.

Exemplul recent al unei nave forțate să își scurteze misiunea în Australia pentru a fi redeployată urgent în contextul conflictelor din Orientul Mijlociu subliniază o realitate crudă: disponibilitatea flotei este la un nivel critic de scăzut. Dacă infrastructura de mentenanță și suport nu va fi îmbunătățită într-un ritm accelerat, capacitatea de a asigura securitatea în zona Euro-Atlantică, respectând în același timp obligațiile AUKUS, va deveni o misiune imposibilă.

Actualitate

Viteza, noua armă strategică: Generalul Saltzman impune „soluția de 80%” în Space Force

Într-o mișcare ce semnalează o ruptură radicală de birocrația tradițională a achizițiilor militare, Generalul Chance Saltzman, șeful Operațiunilor Spațiale, a lansat un apel ferm către forțele sale pentru adoptarea unei dezvoltări incrementale. Mesajul este clar: Space Force trebuie să prioritizeze livrarea rapidă a „capabilităților minime viabile”, abandonând căutarea utopică a sistemului perfect în favoarea unor soluții imediate și funcționale. Deși autoritatea formală asupra bugetelor rezidă în ramura civilă a Departamentului Forțelor Aeriene, influența lui Saltzman ca lider de serviciu trasează noua direcție strategică pentru „Guardians”.

Imperfecțiunea calculată: Mai bine azi decât prea târziu

În cea mai recentă notă de comandă, datată 24 aprilie 2026, Generalul Saltzman a subliniat că întreaga arhitectură de apărare a SUA trece la un „regim de război”. În acest nou context, perfecționismul devine un inamic al eficienței. „O soluție de 80% aflată astăzi în mâinile luptătorilor este infinit mai valoroasă decât o soluție de 100% care sosește prea târziu”, a declarat Saltzman. Această filosofie transformă eșecurile tehnologice controlate din „erori” în „lecții necesare”, argumentând că asumarea unor riscuri calculate în faza de producție reduce, în final, riscul operațional pe câmpul de luptă.

Războiul împotriva „derapajului cerințelor”

Esența noii strategii constă într-o colaborare strânsă între cei care proiectează sistemele și cei care le operează. Saltzman cere eliminarea fenomenului de „requirements creep” – adăugarea continuă de noi cerințe tehnice care amână lansarea unui produs. În loc să aștepte îndeplinirea tuturor specificațiilor ideale, unitățile operaționale trebuie să accepte produse parțiale, dar utile, care vor fi îmbunătățite ulterior prin iterații succesive. Este o schimbare de mentalitate care impune un sentiment de urgență absolută în fața amenințărilor în continuă evoluție.

O forță de achiziții record pentru un buget de 33 de miliarde

Space Force deține în prezent cea mai mare concentrație de specialiști în achiziții dintre toate ramurile armatei americane, raportat la numărul total de personal. Cu un buget de aproape 33 de miliarde de dolari planificat pentru acest an, serviciul este poziționat să devină un motor al inovației rapide. Totuși, Saltzman avertizează că procesele care au funcționat în trecut nu mai sunt adecvate pentru viitor. Trecerea de la vechea paradigmă, unde operatorii refuzau orice sistem care nu era „perfect” de teamă că nu vor mai primi actualizări, la un model de dezvoltare continuă, este esențială pentru a menține supremația în spațiul cosmic.

Actualitate

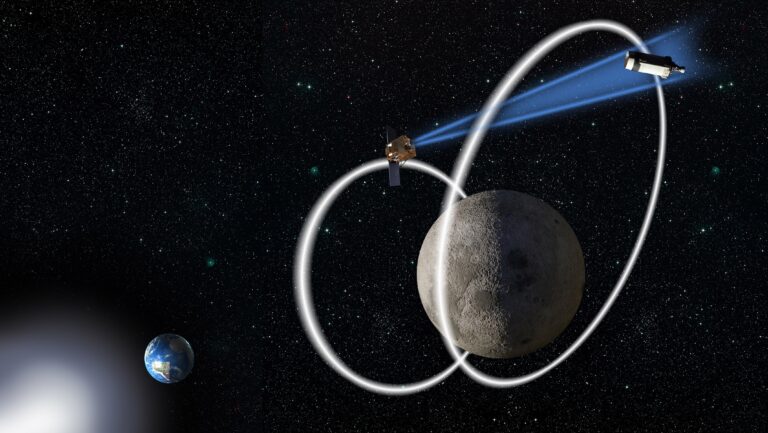

Avanpostul Lunii: Space Force lansează „Garda de Coastă” a spațiului cislunar

Pe măsură ce ambițiile omenirii se extind dincolo de orbita terestră, Space Force își redefinește misiunea. Statele Unite fac un pas decisiv către securizarea coridorului dintre Pământ și Lună, înființând o structură dedicată care să pregătească terenul pentru viitoarea bază lunară permanentă.

Într-o mișcare strategică menită să consolideze dominația spațială americană, Space Force anunță crearea unui grup de lucru specializat în achiziții și coordonare pentru spațiul cislunar. Noua structură, denumită Biroul de Coordonare Cislunară, va reuni ingineri și manageri de program pentru a trasa „foile de parcurs” necesare tehnologiilor de mâine. Obiectivul este clar: susținerea logistică și defensivă a planului NASA de a stabili o prezență umană constantă pe Lună până în 2030.

Obiectivul 2030: O prezență americană permanentă dincolo de orbita terestră

Decizia de a extinde aria de operare a Space Force vine ca un răspuns direct la directivele strategice care vizează supremația spațială. Generalul Chance Saltzman, șeful operațiunilor spațiale, a subliniat că forțele americane vor urma interesele naționale oriunde se vor extinde acestea. „Dacă interesele noastre ajung la o bază lunară, Space Force trebuie să se asigure că drumul până acolo este sigur, că baza este protejată odată stabilită și că întreaga operațiune este sustenabilă”, a declarat acesta.

Noua unitate va fi condusă de Jamie Stearns, un expert provenit din cadrul Laboratorului de Cercetare al Forțelor Aeriene (AFRL). Prima misiune a acestui birou va fi cartografierea tuturor entităților guvernamentale implicate — de la DARPA și serviciile de informații, până la partenerul principal, NASA — pentru a crea un front unit în cucerirea noii frontiere.

Provocările „matematicii diferite”: Securitate și comunicații în vidul dintre lumi

Navigarea și supravegherea în spațiul cislunar (zona imensă dintre orbita Pământului și cea a Lunii) nu sunt doar o extensie a activităților actuale, ci reprezintă o provocare fizică și tehnologică complet nouă. Generalul Saltzman a avertizat că „matematica este diferită” la aceste distanțe, fiind necesare instrumente noi pentru monitorizarea domeniului spațial.

Comunicațiile reprezintă un alt punct critic: acestea trebuie să fie continue, să aibă o latență scăzută și să fie securizate pentru a proteja echipajele umane. Dincolo de tehnologie, logistica de la sol va trebui să sufere transformări radicale. Menținerea unei baze lunare va forța infrastructura de lansare actuală să funcționeze la un „ritm operațional” fără precedent, necesitând o gestionare mult mai riguroasă a consumabilelor și a siguranței publice la Cape Canaveral și Kennedy Space Center.

„Oracle Prime”: Prima santinelă americană plasată în punct strategic

În timp ce structurile birocratice se organizează, Laboratorul de Cercetare al Forțelor Aeriene (AFRL) pregătește deja „mușchiul” tehnologic. Anul viitor va fi lansat Oracle Prime, un satelit experimental revoluționar, conceput special pentru a opera în punctul Lagrange L1 — o zonă de echilibru gravitațional situată la aproximativ 326.000 de kilometri altitudine, direct între Pământ și Lună.

Misiunea este una de pionierat: Oracle va încerca să detecteze, fără ajutor de la sol, resturi orbitale și sateliți activi care sunt aproape invizibili din cauza distanțelor enorme. În prezent, în acea regiune funcționează deja aproximativ 10 sateliți, inclusiv releul de comunicații chinezesc Queqiao-2, care susține propriile ambiții lunare ale Beijingului. Oracle va funcționa ca un avanpost de monitorizare, învățând forțele americane cum să „supravegheze cartierul” din jurul Lunii.

Parteneriatul public-privat și drumul spre Artemis

Efortul militar nu este unul izolat. Space Force mizează masiv pe colaborarea cu sectorul privat pentru a dezvolta rapid noi capacități. Companii precum Advanced Space, care operează deja pentru NASA microsatelitul CAPSTONE, sunt implicate direct în construcția și operarea noilor platforme de supraveghere.

Această mobilizare generală vine într-un moment de succes pentru programul Artemis. Recent, misiunea Artemis II a finalizat cu succes un zbor cu echipaj uman în jurul Lunii, marcând prima etapă a revenirii americanilor pe suprafața lunară, programată pentru anul 2028. Prin crearea acestui nou grup de lucru, Space Force se asigură că, odată ce astronauții vor păși din nou pe solul lunar, vor avea deasupra lor o „umbrelă” de securitate și suport logistic gata să susțină o prezență umană permanentă.

-

Exclusivacum 5 zile

Exclusivacum 5 zileOrchestra de lătrăi a Internelor: Cum se „fabrică” un spion rus când se clatină fotoliile din MAI

-

Ancheteacum 3 zile

Ancheteacum 3 zileFOTBAL PRINTRE GRATII ȘI DEFICIT DE PERSONAL: CUM AU DAT CU PICIORUL ÎN MINGE „SUPRAVIEȚUITORII” DE LA TÂRGȘORUL NOU

-

Exclusivacum 2 zile

Exclusivacum 2 zileMarea „Spartaniadă” de la TCE Ploiești: Cum să păzești praful de pe tobă cu agenți „invizibili” și binecuvântarea binomului Nae-Zaharia

-

Exclusivacum 4 zile

Exclusivacum 4 zileMarele „Kompromat” s-a fâsâit: Cum a reușit tripleta Dabija-Despescu-Dorobanțu să facă reclamă gratuită Sindicatului Diamantul

-

Exclusivacum 3 zile

Exclusivacum 3 zileMIORIȚA DUPĂ GRATII ȘI DRAMA „OII HĂRȚUITE”: CUM SE JOACĂ DE-A VICTIMA O „VEDETĂ” DIN CURTEA PENITENCIARULUI PLOIEȘTI

-

Exclusivacum 2 zile

Exclusivacum 2 zileVÂNĂTOAREA DE „IVANI” ÎN CURTEA MAI: Cum să fabrici un spion dintr-un polițist care știe să citească și nu are stăpân

-

Exclusivacum 2 zile

Exclusivacum 2 zileEVANGHELIA DUPĂ BARBU: RACHETELE AU TĂCUT, GRÂUL A CRESCUT ȘI STATUL „POLIȚIST” A RĂMAS CU BUZA UMFLATĂ!

-

Exclusivacum 4 zile

Exclusivacum 4 zileSprint spre zăbrele: Cum a eșuat „Marele Plan” al unui fugar de carton în fața unui polițist „Strongman”